【导读】RFID技术已经广泛运用于生活中。但尽管其保密性和实用性很高。以致会被军方用来制作敌我识别标签,但仍然存在被攻破的可能。旁路攻击就是其中一种著名的方式。日前麻省理工学院(MIT)联合德州仪器(TI)公司的研究人员设计了三种方案,努力避免RFID被旁路攻击的可能。

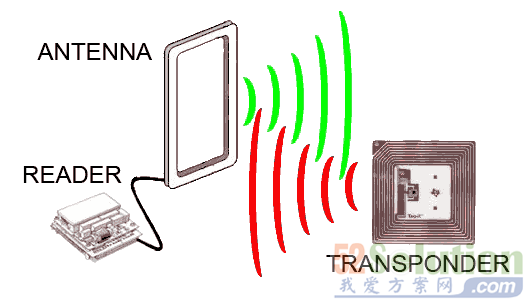

RFID是一种是一种无线通信技术,可以通过无线电讯号识别特定目标并读写相关数据,而无需识别系统与特定目标之间建立机械或者光学接触。一套通常的RFID系统由发射端和接收端(RFID标签)构成,发射端同时也具有接收功能。RFID标签在被写入特定内容后,可以按照需要被其他拥有密钥的RFID发射机读出。RFID标签一般可以从在被识别时从发射器发出的电磁场中就可以得到能量,并不需要电池;也有标签本身拥有电源,并可以主动发出无线电波(调成无线电频率的电磁场)。

RFID工作示意图

但这种识别方式有一种广为人知的破解手段:旁路攻击。旁路攻击是指通过获取密钥设备在加解密操作时泄露的旁路信息(如功耗、电磁辐射、时长),用统计处理方法分析出关键的密钥。旁路攻击立足于加密设备进行计算时所释放的物理信息与所进行的操作和所操作的数据间的相关性,与具体的硬件设备和加密算法无关,具有攻击效率高、实施简便的特点。如果无法阻止旁路攻击,即使信息本身的加密水平再高也无法阻止攻击者的破解。而且这种攻击是很难被感知和反追踪的。因此传统手段是无法有效防御旁路攻击的。

持续不断的收集这些信息,就能最终解析出RFID的密钥

针对这种情况,研究人员根据RFID识别过程中本身的弱点提出了几种改进的方式,以此作为防御旁路攻击的方法:

随机序列生成器:

首先是根据旁路攻击本身的特性:以此旁路攻击只能解密少量信息,一般情况下需要对同样的密钥进行许多次拦截和解密操作才能破解出完整的密钥信息。因此研究人员在RFID标签芯片和发射器的服务器上运行一个随机序列生成器。每次读取RFID信息前先进行合法性验证。并在每一次交换信息后更换密钥,这样就斩断了这种攻击的立足之本。

但由于RFID标签主要通过读写器进行供电,因此增加随机序列产生器的方法仍无法应对“功率脉冲(powerglitch)攻击”,即攻击者在新的密钥生成前适时切断供电,(这需要攻击者对RFID标签有完全的掌控权限,这点要求比之前的稍高,但很多时候并不是无法办到的事)这样芯片在恢复供电之后仍会沿用旧密钥。攻击者通过重复操作,可强制芯片在同一密钥下工作,直至积累到可用于旁路攻击的足够信息。对此方式,研究人员也给出了另外两种应对方法。

在片电源:

为RFID芯片增加在片电源可以保证芯片的持续供电。在实验中研究人员使用了一组3.3V电容存储电量。在供电被切断后(读写器被移走),芯片仍能够持续完成多项预定操作,然后将数据发送到571个不同的1.5V存储位上。恢复供电之后,首先给3.3V电容充电,然后检索此前发到1.5V存储位上的数据,继续此前被中断的工作,以此使“功率脉冲攻击”失效。

非易失性存储单元:

在标签上采用非易失性存储单元可以保证断电时之前存储的数据不会丢失,实验中研究人员采用了铁磁晶体。其中心原子可在外加电场时顺着电场方向在晶体里移动,并在通过能量壁垒时引起电荷击穿,该击穿可被内部电路感应并记录,当移去电场后中心原子保持不动,实现数据的非易失性存储。

RFID的特性决定其非常适合物联网应用,在通过上述几种措施基本堵死旁路攻击的路径后,RFID的安全性又上升了一个层次,将会在未来的物联网领域中大放异彩。