发布时间:2025-07-21 阅读量:1272 来源: 我爱方案网 作者: wenwei

【导读】多伦多大学研究团队近日披露了一项突破性发现——全球首例针对GPU显存的Rowhammer攻击"GPUHammer"成功实施。该技术通过高频访问特定内存区域引发相邻单元格比特翻转,导致AI模型输出结果出现灾难性偏差。实验数据显示,受攻击的神经网络准确率可从80%骤降至0.02%,暴露出硬件底层安全机制的致命缺陷。

攻击原理与实验验证

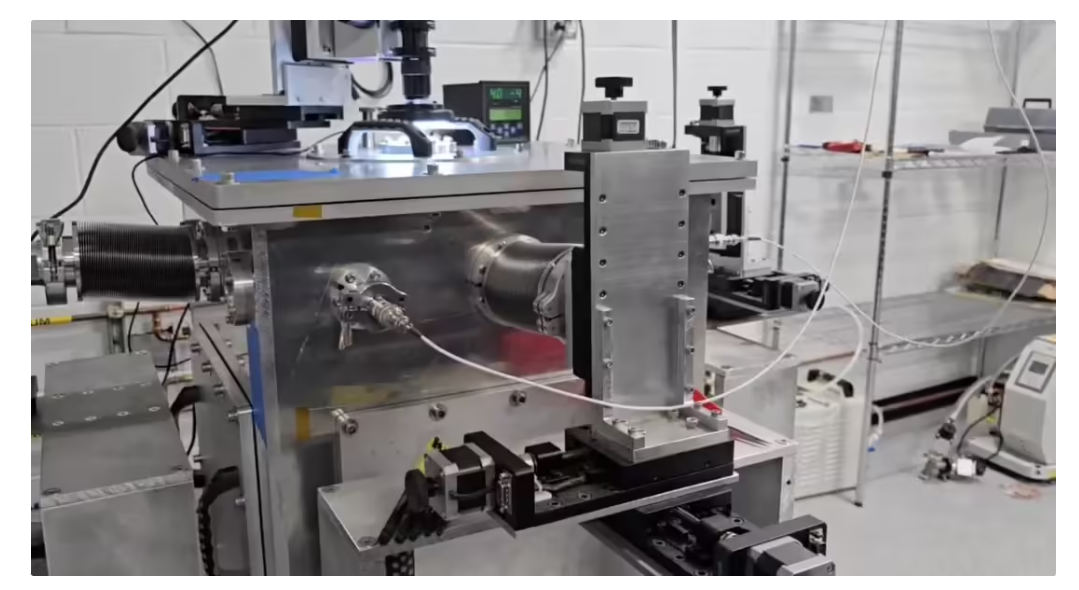

不同于传统软件漏洞,GPUHammer采用物理级攻击手段。研究人员在RTX A6000显卡上验证:通过每秒数百万次访问目标内存行,产生的电磁干扰可使相邻行数据发生比特反转。测试涵盖AlexNet、VGG-16等主流架构,单比特错误即导致ResNet对ImageNet图像的分类准确率暴跌99.75%。更严峻的是,这种攻击无需获取系统权限,仅需标准CUDA运算指令即可实施。

行业影响深度分析

自动驾驶与医疗影像领域首当其冲:比特翻转可能导致交通标志识别系统将"停止"误判为"限速",或使CT扫描AI将恶性肿瘤识别为正常组织。金融风控系统同样面临风险,模型权重参数的细微改变可能引发错误交易决策。值得注意的是,攻击对采用GDDR6X显存的显卡效果显著,而使用HBM2e显存的A100等型号因架构差异暂未受影响。

防御措施与性能权衡

英伟达官方建议立即启用ECC(Error Correction Code)内存校验功能。实测表明,ECC可拦截98.7%的单比特错误,但会导致:1)显存可用容量减少6.5%;2)计算密集型任务性能下降3-10%。企业用户可采用MIG(Multi-Instance GPU)技术实现显存隔离,配合机密计算加密数据总线。研究团队强调,未来需在芯片设计阶段集成物理层防护,如三星提出的TRR(Target Row Refresh)刷新算法。

技术演进与行业响应

半导体行业协会最新白皮书指出,2024年量产的Blackwell架构GPU已部署片上ECC单元,可实时修复双比特错误。微软Azure同步更新虚拟机监控程序,新增显存访问频率阈值警报。国内AI企业如百度、商汤科技已启动模型冗余校验机制,通过三重模块化表决系统(TMR)确保关键数据一致性。

专家观点

IEEE院士李明哲表示:"这标志着AI安全进入硬件攻防新阶段。未来三年,基于物理效应的攻击可能增长300%,需建立从晶体管到软件的全栈防护体系。"Gartner预测,到2025年全球AI硬件安全市场规模将达47亿美元,其中内存防护技术占比超60%。

4月2日,兆易创新宣布正式发布新一代SPI NAND Flash产品GD5F4GM7/GD5F8GM8。

标普全球Visible Alpha研究主管Melissa Otto指出,当前推动股市创纪录上涨的人工智能巨额投资正面临显著挑战,主要由于中东危机对全球经济增长前景与能源成本带来不确定性影响。

南加州大学团队研发新型存储芯片,可在 700°C 高温下稳定运行,且未出现性能退化迹象。

联发科和高通已开始下修于晶圆代工厂的4nm投片量,显示手机链景气明显降温

EM8695 RedCap模块基于Qualcomm SDX35基频处理器,为无需传统5G全速率或复杂功能的应用提供精简型5G解决方案