发布时间:2025-07-24 阅读量:3109 来源: 我爱方案网 作者: bebop

深夜卧室的智能摄像头突然自行转动,这不是恐怖片情节,而是国家安全部最新披露的境外芯片后门攻击真实案例。

7月21日,国家安全部通过官方渠道发布紧急警示,指出部分境外生产的芯片、智能设备及软件可能在设计制造阶段就被故意预埋“技术后门”,使厂商能够通过特定信号对设备进行远程操控。

这些隐蔽的“电子间谍”可自动开启摄像头、麦克风,或命令后台自动收集指定数据并回传至境外服务器,不仅威胁个人隐私,更成为国家安全的重大隐患。

1.一些恶意自带“内鬼”芯片或设备在设计制造阶段即被植入后门,例如通过硬件电路固化后门逻辑。如ARMv8处理器的PACMAN漏洞,攻击者可利用指针认证机制的微架构缺陷绕过内存保护,无法通过软件更新修复,必须更换芯片硬件。

2.后期破解“售后通道”厂商为维护便利设置的远程访问权限,若管理不善或被第三方破解,即成为窃密通道。2023年高通芯片被曝在安卓系统未参与的情况下,主动向美国服务器发送设备ID、应用列表、IP地址等敏感数据,且通过不安全的HTTP协议传输,易被中间人截获。

3.供应链“投毒”开源代码库污染、软件更新包篡改等手段植入后门。德国安全机构NitroKey的研究显示,此类攻击可完全脱离操作系统运行,直接由芯片固件执行数据窃取。

与软件漏洞不同,硬件后门因物理结构固化而无法通过补丁消除。例如:

电容充电触发型

射频信号触发型

美国NIST SP 800-193标准明确指出,此类风险的唯一解决方案是“从设计到制造的全程可信可控”。

为此,快包分析师从安全性及供货稳定性等方面考虑,特推荐六款均由国内芯片企业自主研发的MCU产品,以期为市场提供更多选择。

扫码可申请免费样片以及获取产品技术规格书

近期兆易创新推出全新GD32F5系列MCU产品,该系列MCU符合系统级IEC61508 SIL2功能安全标准,并且提供完整的软硬件安全方案,能够满足工业市场对高可靠性和高安全性的需求。

GD32F5系列高性能MCU采用Arm® Cortex®-M33内核,最高支持200MHz的运行主频,工作性能可达3.31 CoreMark®/MHz。内置高级DSP硬件加速器和双精度浮点单元(FPU),大幅减轻了内核的负担并有助于提升处理效率。

其典型应用包括:

能源电力、光伏储能、工业自动化、PLC、网络通讯设备、图形显示等应用场景。

扫码可申请免费样片以及获取产品技术规格书

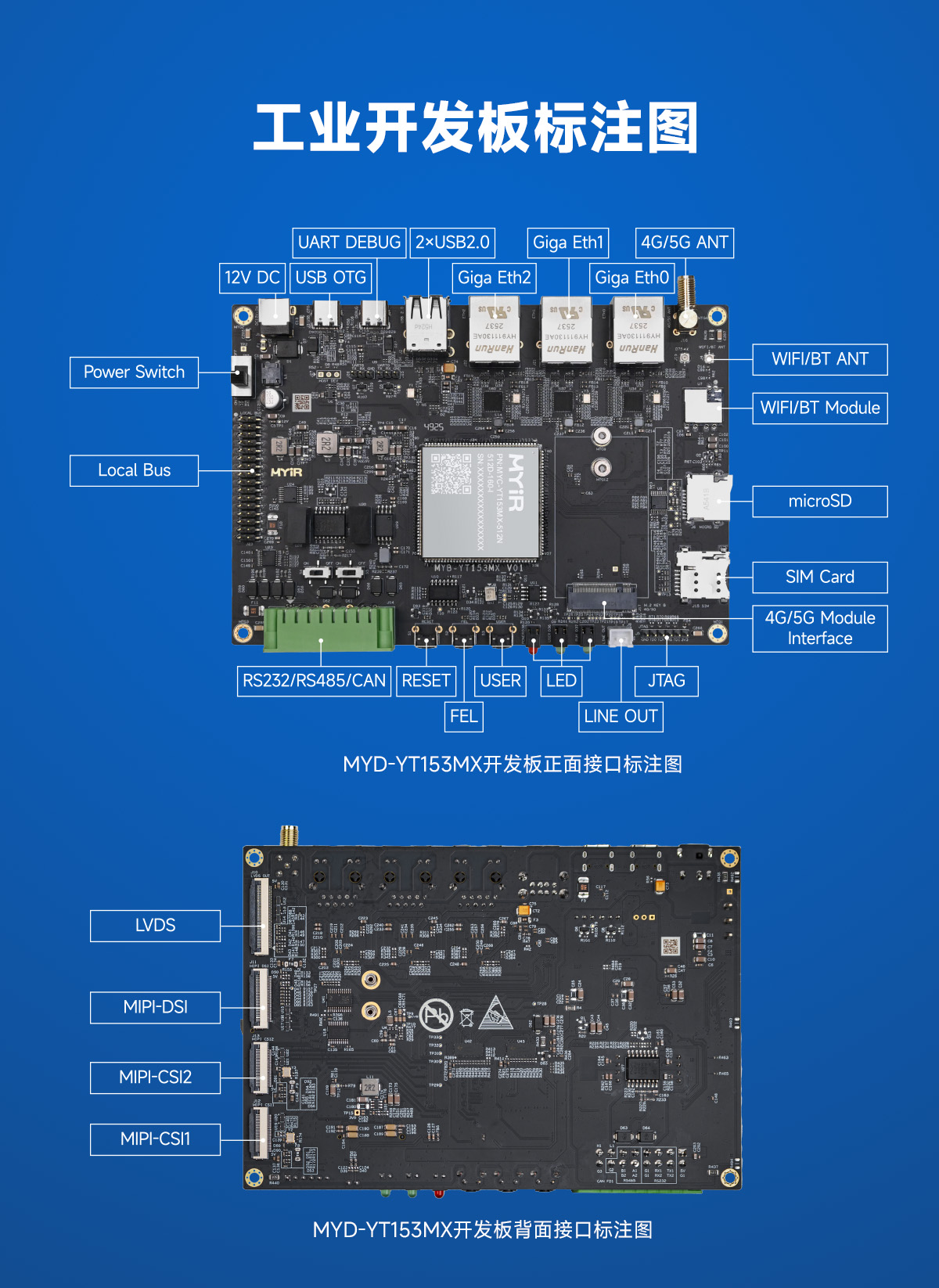

今年1月发布的MYD-YT153MX-MINI开发板精准切入国产核心板中端市场,以极致性价比获得了良好的市场反响。

随着智能家居的普及,扫地机器人已从随机碰撞清扫升级为具备路径规划、定时启动、分区清扫等智能功能的规划式清扫设备。这些核心功能的实现,均依赖于一个稳定可靠的时间基准——实时时钟芯片(RTC)。

我们推出的YSO171PS系列可编程展频振荡器(SSXO),凭借自主研发的频率调制技术,从源头化解EMI难题,为智慧诊疗设备提供稳如磐石的时序支撑。

我们依托在时钟频率器件领域的长期技术积累,打造了覆盖TCXO与OCXO系列的完整5G基站时钟解决方案,能够满足高精度同步与高可靠运行的网络需求,助力5G网络实现更优性能与更稳定服务。

京硅智能KSiC1并离网无缝切换开关方案,切换时间≤15ms(相当于1/4个交流周波),实现了真正的“无感知”无缝切换。